Seguridad Corporativa

Retrospectiva

Henry Fayol, reconocido como el padre de la administración moderna, en su obra "Administration Industrielle et Générale", publicada en 1916, estableció las seis funciones esenciales que toda empresa debe considerar. Entre estas funciones, destacó la seguridad corporativa como una de las más críticas en el ámbito industrial, con el propósito de "proteger los bienes y a las personas contra el robo, el incendio, las inundaciones, así como hacer frente a huelgas y delitos y, de manera más amplia, a todos los disturbios sociales que puedan amenazar el progreso e incluso la continuidad de las operaciones del negocio".

En el modelo de Fayol, la función de seguridad se entendía como un pilar esencial para la estabilidad y continuidad de la empresa. No se limitaba a proteger instalaciones, sino también a salvaguardar la integridad de los trabajadores y la calidad de los procesos. Involucraba medidas preventivas contra accidentes laborales, incendios, robos o daños materiales, así como la preservación de recursos e información. En industrias con riesgos físicos, la seguridad operativa garantizaba que la producción no se interrumpiera, evitando pérdidas económicas. Además, fomentaba un ambiente de confianza entre empleados, mejorando la moral y reduciendo la rotación de personal. En un sentido más amplio, incluía la protección de activos intangibles, como el conocimiento técnico o la reputación corporativa. Fayol veía esta función como inseparable de la planificación y el control, ya que el riesgo mal gestionado podía comprometer todas las demás áreas. Así, la seguridad no era un gasto extra, sino una inversión estratégica que fortalecía la eficiencia y la resiliencia empresarial.

Seguridad Corporativa

La Seguridad Corporativa es el conjunto integral de políticas, procedimientos y recursos, tanto humanos como organizativos y técnicos, activados por una empresa para defender su integridad frente a diversas amenazas que pueden comprometer su continuidad y operativa.

Estas amenazas pueden clasificarse en varias categorías, que incluyen:

• Amenazas físicas: robo, vandalismo, sabotaje, incendios, entre otras.

• Amenazas cibernéticas: ataques informáticos, sustracción de datos, malware, etc.

• Amenazas financieras: fraude, estafas, corrupción, etc.

• Amenazas reputacionales: crisis de imagen, campañas de desprestigio, etc.

• Amenazas legales: litigios, sanciones, etc.

No solo incluye la protección de activos físicos e información, sino que también incluye la seguridad de las personas, el entorno medioambiental, los activos de la empresa y la imagen corporativa (reputación), bienes tangibles y la propiedad intelectual.

Su alcance es amplio, cubriendo todos los activos de la empresa, desde el capital humano y la imagen corporativa hasta los bienes tangibles y la propiedad intelectual. En su esencia, esta práctica no se limita a una respuesta reactiva ante incidentes; se fundamenta en un enfoque proactivo de gestión de riesgos.

El proceso se inicia con la identificación de amenazas, tanto internas como externas, seguidas de una evaluación detallada de las vulnerabilidades organizativas. Este análisis permite priorizar los riesgos más significativos y establecer planes de mitigación adecuados.

La Seguridad Patrimonial, junto a la logística, son fundamentales para proteger los activos físicos de la organización y garantizar la integridad de la cadena de suministro; este proceso es decisivo, ya que el robo, el fraude y el sabotaje pueden resultar pérdidas significativas.

Asimismo, la inteligencia y contrainteligencia corporativa juegan un papel fundamental en la protección de conocimientos y datos sensibles, como los secretos comerciales, la información de investigación, intentos de espionaje industrial, etc. Herramientas como OSINT y Maltego son fundamentales para la ciberseguridad empresarial. Su aplicación abarca la gestión de crisis, la realización de verificaciones de antecedentes, la evaluación del perímetro de exposición digital y otros aspectos de alta relevancia para el ámbito corporativo.

Finalmente, está directamente vinculada a la continuidad del negocio y la gestión de crisis, lo que implica la formulación de planes claros para asegurar que las operaciones esenciales continúen en caso de desastres.

Objetivos fundamentales de la Seguridad Corporativa:

1. Proteger los activos de la empresa: Vigilancia de activos físicos, información sensible, propiedad intelectual y la reputación organizacional.

2. Asegurar la continuidad del negocio: Esto exige que la empresa mantenga sus operaciones ininterrumpidas, incluso ante situaciones de interrupción o crisis.

3. Cumplir con leyes y regulaciones: Las empresas deben adherirse a diversas normativas legales y reglamentarias en materia de seguridad.

4. Minimizar costos: Los incidentes de seguridad pueden representar gastos significativos; por ello, es crucial implantar medidas preventivas.

5. Fortalecer la imagen corporativa: Una empresa que demuestra un compromiso serio con la seguridad proyecta una mejor imagen ante clientes, empleados, proveedores e inversores.

6. Optimización de recursos: Aumenta la eficiencia operativa, disminuye gastos y automatiza procesos repetitivos.

Los elementos de la Seguridad Corporativa se constituyen en torno a múltiples elementos como el análisis y la gestión de riesgos, seguridad física y de la información, vigilancia e inteligencia, protección de personas, etc. Cada uno de estos elementos debe integrarse de forma coordinada bajo un modelo de Gestión de Riesgos de Seguridad Empresarial para maximizar la capacidad de adaptación y solidez de la organización para garantizar la continuidad del negocio.

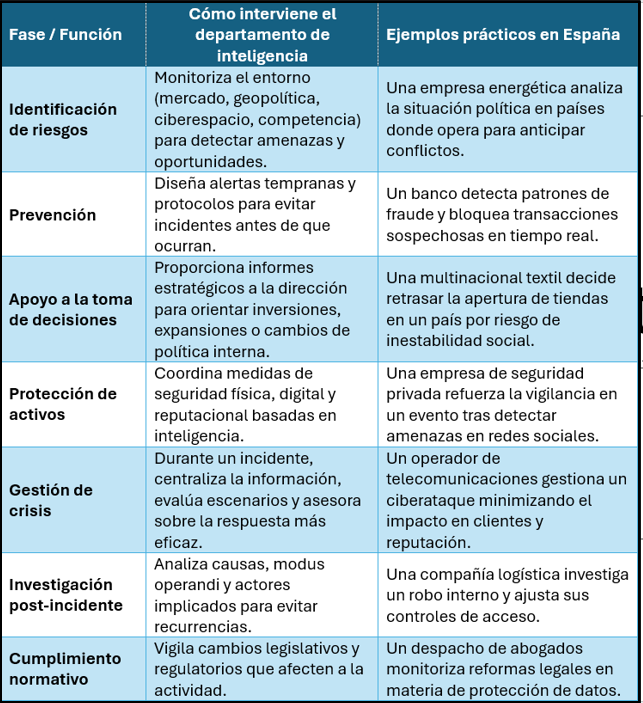

¿De qué manera interviene un departamento de inteligencia en una organización?

Entendiendo que el análisis de inteligencia se basa en la recolección y el procesamiento de datos provenientes de diversas fuentes, tanto internas como externas, para identificar patrones, posibles riesgos y ayudar a la toma de decisiones, la respuesta está prácticamente completada.

En una organización —ya sea pública o privada—, un departamento de inteligencia actúa como un sistema nervioso anticipatorio, recopilando, analizando y transformando información en conocimiento útil para la toma de decisiones estratégicas y la protección de activos. Su intervención no se limita a “investigar” después de un incidente, sino que se integra en todas las fases del ciclo de seguridad y gestión de riesgos.

📌Ejemplo de forma de intervención

Herramientas y métodos habituales

• OSINT (Open Source Intelligence): análisis de fuentes abiertas (medios, redes sociales, registros públicos).

• SIGINT (Signals Intelligence): interceptación y análisis de señales o comunicaciones (en el marco legal).

• Threat Intelligence Platforms: agregadores de indicadores de compromiso (IoCs) para ciberseguridad.

• Análisis de redes: detección de vínculos entre personas, empresas o eventos.

• Sistemas SIEM: correlación de eventos de seguridad en tiempo real.

• Análisis geoespacial: mapas de riesgo y seguimiento de incidentes por ubicación.

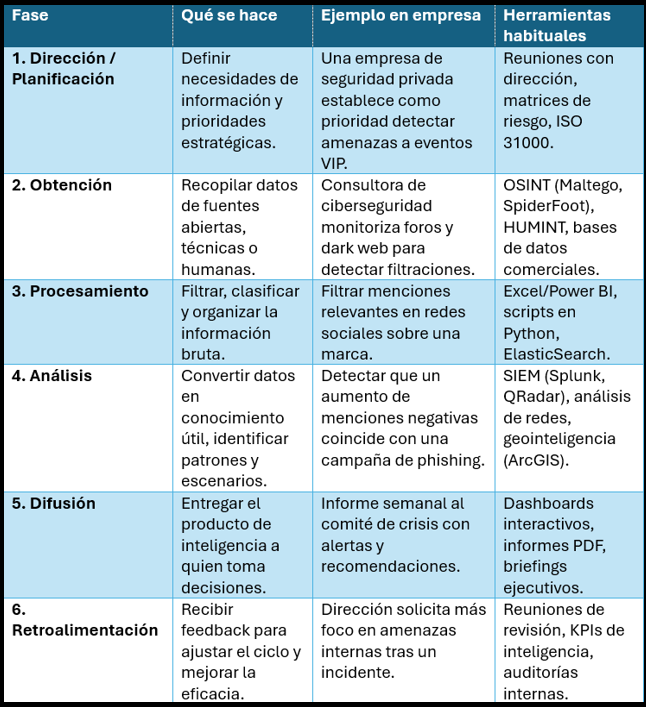

🌀 Ciclo de Inteligencia Corporativa

📍 Claves para su integración en la empresa

• Interconexión: El departamento de inteligencia debe trabajar de forma transversal con seguridad física, ciberseguridad, compliance y comunicación.

• Legalidad: Toda obtención de información debe cumplir la Ley de Seguridad Privada y la normativa de protección de datos (LOPDGDD y RGPD).

• Tecnología + personas: La combinación de analistas cualificados y herramientas tecnológicas multiplica la capacidad de anticipación.

• Cultura de seguridad: La inteligencia no es solo un departamento, es una mentalidad que debe impregnar a toda la organización.

📊Ejemplo de Informe de Inteligencia

Evento Corporativo Madrid 15/09/2025

• Clasificación: Uso interno - Confidencial

• Fecha: 25/08/2025

• Solicitante: Dirección de Seguridad –

• Empresa XXXXXXXXXX

Analista: Unidad de Inteligencia Corporativa

1. Objetivo

Anticipar y evaluar amenazas físicas, cibernéticas y reputacionales que puedan afectar al evento corporativo, proponiendo medidas preventivas y de respuesta.

2. Metodología

OSINT: Redes sociales, foros, medios digitales.

HUMINT: Contactos en sector seguridad y autoridades.

SIGINT: Alertas de ciberseguridad y dominios sospechosos.

Procesamiento: Clasificación de 1.200 menciones relevantes en 72 h.

3. Análisis

• La protesta podría atraer a grupos radicales y generar altercados.

• El dominio fraudulento encaja con patrones de ataques previos contra eventos corporativos en España.

• El clima negativo en redes podría amplificarse si coincide con un incidente físico o digital.

Recomendaciones

• Seguridad física: Coordinar con Policía Nacional para control de accesos y perímetro.

• Ciberseguridad: Bloquear y denunciar el dominio fraudulento; reforzar autenticación en correos oficiales.

• Comunicación: Preparar comunicado preventivo para redes sociales.

• Monitoreo: Activar sala de crisis 24 h antes y durante el evento.

Ejemplo: Detección de redes de blanqueo en BBVA

El equipo de inteligencia analiza en tiempo real millones de transacciones financieras usando algoritmos de machine learning para identificar patrones atípicos en movimientos de capital.

- Creación de perfiles de clientes y grupos de pago

- Generación automática de alertas de riesgo y priorización por nivel de sospecha

- Coordinación con Cumplimiento Normativo y fuerzas de seguridad

Como resultado, han logrado reducir los falsos positivos en un 25 % y aumentar un 30 % la detección de operaciones ilícitas antes de su ejecución.

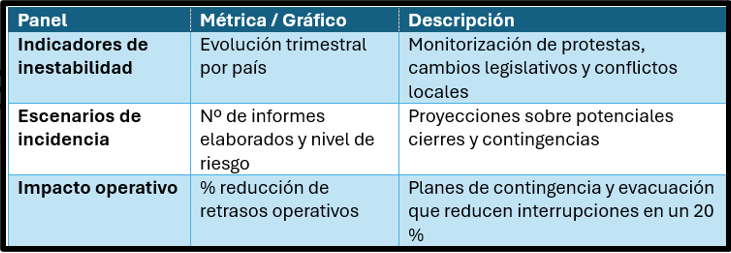

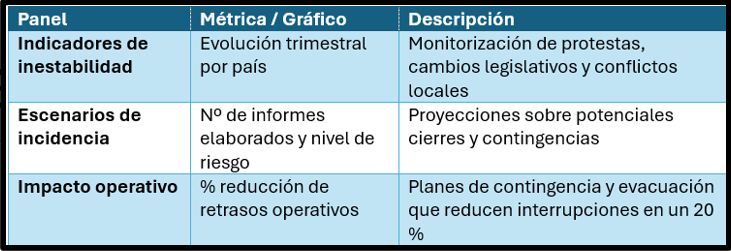

Ejemplo: Gestión de riesgo geopolítico – Repsol

Esta unidad evalúa el entorno político, social y climático de los países donde la compañía explora y produce energía.

- Monitorización de indicadores de inestabilidad (protestas, cambios legislativos, conflictos locales)

- Elaboración de informes trimestrales con escenarios de incidencia

- Diseño de planes de contingencia y rutas de evacuación para personal in situ

Gracias a este enfoque, Repsol ha podido anticipar cierres temporales de instalaciones y reforzar protocolos de seguridad, reduciendo retrasos operativos en un 20 %.

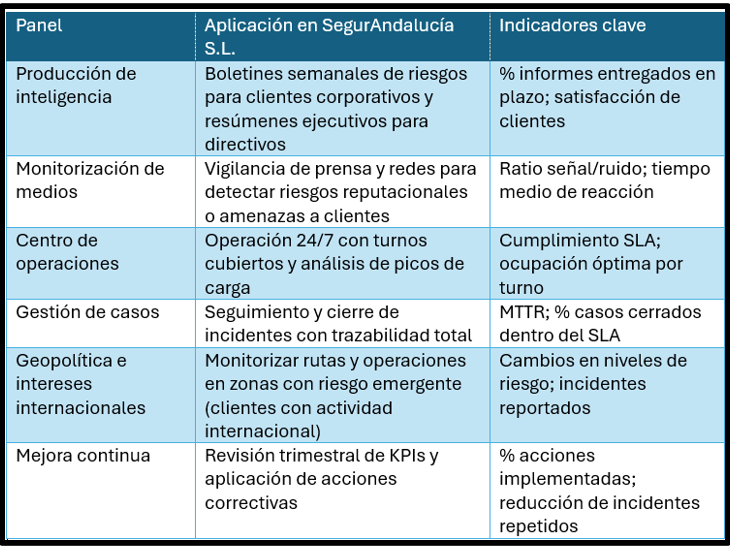

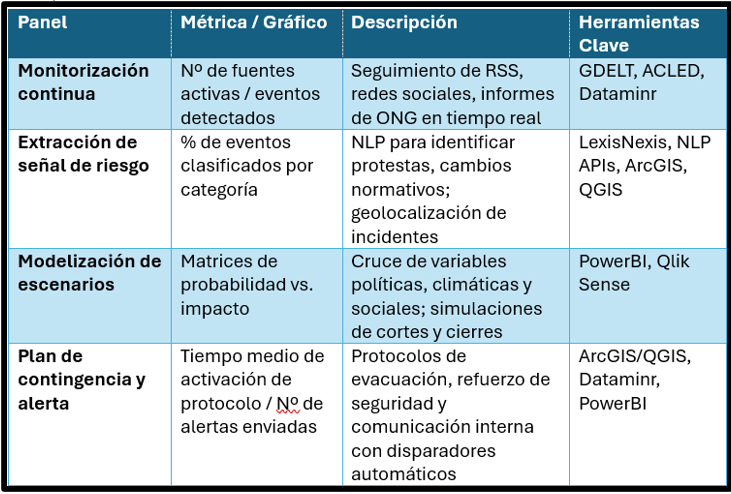

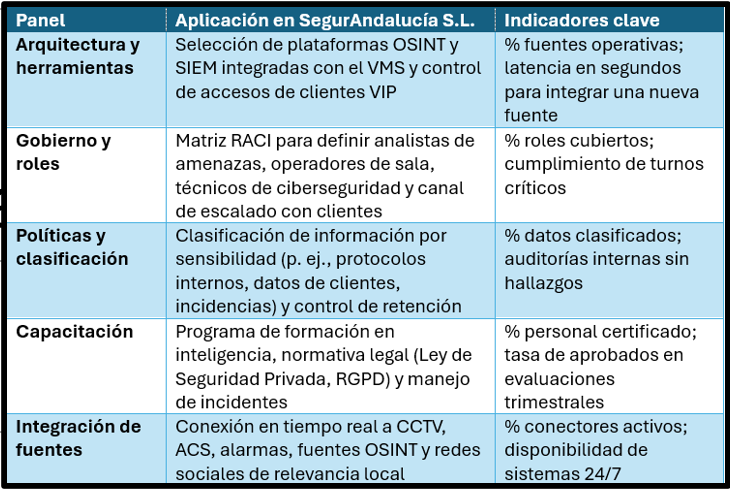

Ejemplo: Plan de inteligencia para SegurAndalucia S.L.

Ejemplo de plantilla más exhaustiva para implementar un departamento de inteligencia en una empresa de seguridad privada, organizada por fases operativas y orientada a métricas accionables.

🛠️ Fase 1 – Diseño del departamento de inteligencia

🚀 Fase 2 – Implementación operativa

📊 Fase 3 – Operación continua y mejora